Agents IA autonomes en agence WordPress : déployer, sécuriser et auditer un flux d'automatisation client

Pourquoi lire ça MAINTENANT : agents IA autonomes en agence WordPress (lead)

Le fait

Le déclencheur

Ce que cet article apporte

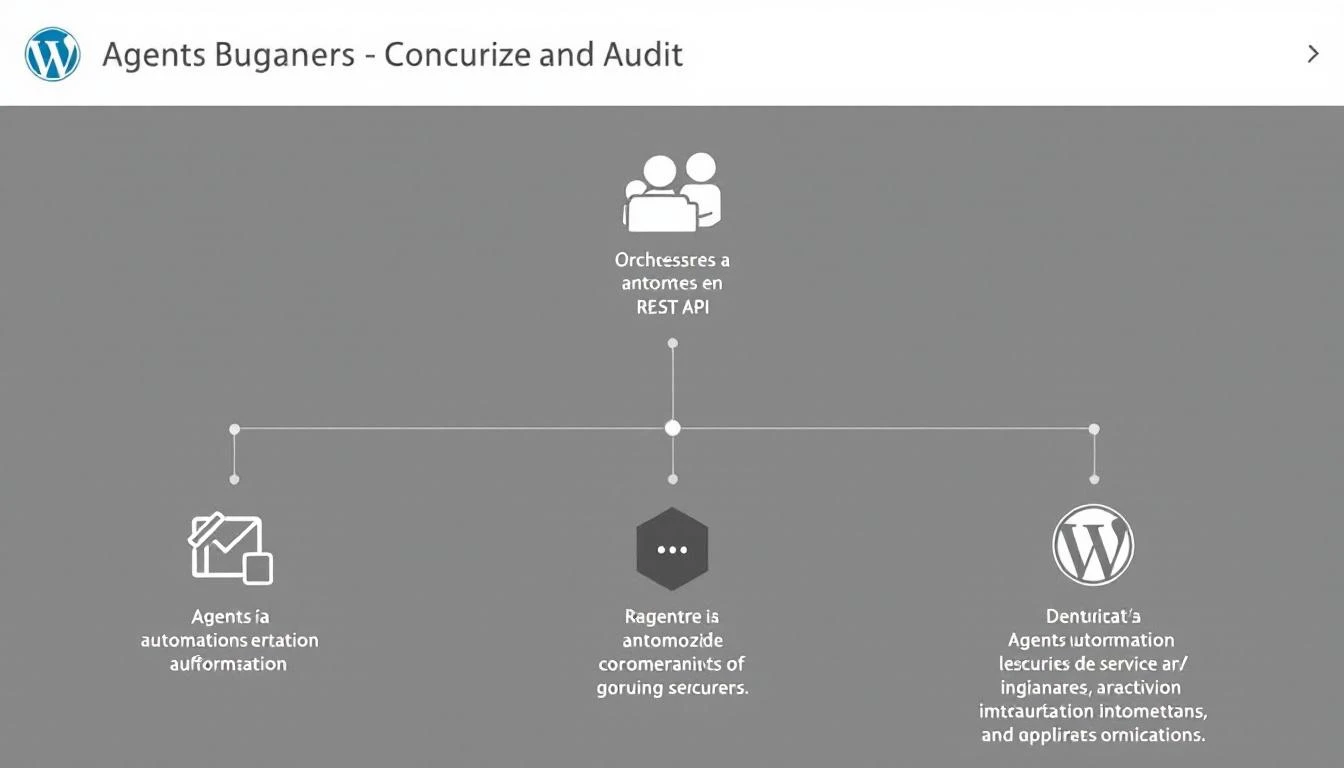

Les frameworks d'agents permettent désormais d'orchestrer des chaînes d'actions capables d'interagir directement avec des sites WordPress via la REST API : création et édition de contenus, upload média, publication programmée et notifications. Ce qui change aujourd'hui pour une agence, c'est la capacité pratique de transformer des tâches manuelles en workflows autonomes pilotés par des agents connectés à des « tools » exposant des fonctions précises. La maturité des SDK et la généralisation des mécanismes de « function calling » facilitent la traçabilité des appels et la conception d'outils atomiques, mais introduisent aussi de nouveaux risques opérationnels et réglementaires. Cet article fournit, de façon pragmatique, une architecture minimale, une checklist de sécurisation et un modèle de menace adapté à l'écosystème WordPress + agents, pour déployer un pilote contrôlé et auditable avant toute mise en production large.

Conseil pratique

Un pilote contrôlé permet de valider sécurité et valeur sans exposer les sites clients.

- Provisionnez un compte de service à droits réduits pour un site de test (publication seulement).

- Placez une API Gateway/proxy entre l'agent et la REST API pour filtrer endpoints, limiter le débit et valider les payloads.

- Activez l'export de traces de l'agent vers un stockage immuable et exigez une approbation humaine pour toute publication non idempotente.

Contexte opérationnel et enjeux — état des lieux technique et réglementaire

Évolution des frameworks d'agents et capacités (outil use, tracing)

Les frameworks d'agents orchestrent désormais des séquences d'appels à des outils externes et à des API en encadrant le flux de données entre prompts, outils et résultats. En pratique, cela signifie qu'un agent peut enchaîner la génération de contenu, l'optimisation SEO via un tool tiers, puis l'appel à la REST API WordPress pour déposer un post ou un média. La fonction dite « function calling » a introduit une modalité explicite pour décrire des signatures de fonctions appelables par le modèle ; elle facilite l'automatisation tout en offrant des points de capture des entrées/sorties pour le tracing. Pour une agence, l'effet immédiat est double : gain de productivité sur les tâches répétitives et nécessité de repenser comment on trace, valide et répare une action automatisée lorsque l'agent effectue des appels en chaîne.

Surface d'attaque spécifique à l'écosystème WordPress

La REST API WordPress expose endpoints puissants qui, mal configurés ou associés à des plugins vulnérables, augmentent la surface d'attaque. Les mécanismes d'authentification usuels incluent les mots de passe d'application, les flux OAuth et des solutions JWT ; chacun impose des règles de gestion des clés, de durée de validité et d'étendue de permissions. Dans le contexte d'agents autonomes, le risque principal n'est pas seulement l'exploitation d'une vulnérabilité technique : c'est la compromission d'un compte de service qui donne au compromis la capacité de publier, modifier ou exfiltrer données via des endpoints standards. Les agences doivent considérer autant les défauts de configuration (rôles/capacités trop permissifs) que les vulnérabilités logicielles côté plugins et thèmes.

Cadre réglementaire et obligations de transparence

Lorsqu'un automatisme traite des données personnelles ou produit des décisions susceptibles d'affecter un individu, des obligations de transparence et de documentation peuvent s'appliquer selon le cadre réglementaire applicable. Sur le plan opérationnel, cela exige d'informer le client sur l'utilisation d'automatisations, de tenir des logs consultables et de prévoir des mécanismes de contestation ou correction des actions automatisées. Avant toute mise en production, il est nécessaire de documenter les traitements automatisés, d'évaluer le besoin d'une analyse d'impact et d'intégrer ces éléments dans les contrats clients et les politiques de confidentialité.

Points clés à retenir

- Orchestrer agents → outils → REST API via une passerelle contrôlée réduit la surface d'attaque.

- Appliquer le principe de moindre privilège avec comptes de service par client et rôle WordPress restreint.

- Instrumenter le flux pour obtenir logs immuables, signatures d'actions et approvals humains sur opérations risquées.

Déployer : architecture recommandée et démarrage rapide (quickstart compact)

Architecture minimale recommandée

Comptes et authentification

Quickstart opérationnel

Privilégiez une architecture simple et cloisonnée : l'agent externe ne doit pas appeler directement les sites clients mais transiter par une passerelle API contrôlée qui applique filtrage, validation et limitation de débit. Pour les comptes, créez des comptes de service distincts par client et par fonction, avec des rôles WordPress personnalisés limitant strictement les capacités nécessaires (par exemple publication sans gestion des utilisateurs). Déployez un environnement sandbox pour tester les workflows avant d'autoriser les appels production. Pour un démarrage rapide, procédez en trois étapes : provisionner un compte service à droits réduits, placer une API Gateway devant la REST API du site client et instrumenter l'agent pour exporter traces et métadonnées d'exécution vers un stockage immuable. Ces mesures réduisent immédiatement la surface d'attaque et permettent de valider les comportements en environnement contrôlé avant d'étendre l'automatisation.

Sécuriser et rendre auditable le flux d'automatisation — checklist technique et modèle de menace

Principe de moindre privilège et isolation

Déléguez via comptes de service dédiés et rôles personnalisés, en segmentant les droits par fonction (publication, média, support). Évitez l'usage de comptes administrateurs partagés et limitez l'exposition des endpoints sensibles aux seuls clients qui en ont besoin. Maintenez des environnements distincts pour test et production et exigez une validation en sandbox avant toute promotion.

Contrôles API et hardening

Placez une API Gateway ou un proxy devant la REST API pour effectuer du filtrage de payloads, une whitelist de endpoints appelables, du rate limiting et un WAF au besoin. Gérez les secrets via un gestionnaire de secrets : tokens courts, rotation automatique et suppression des clés stockées en clair dans les chaînes d'agent. Sur le serveur WordPress, appliquez une validation stricte des champs entrants et une sanitation robuste ; ne faites jamais confiance à des commandes ou entêtes fournis par l'agent sans validation côté serveur.

Prévenir les attaques propres aux agents (prompt injection, exfiltration)

Les agents qui réinjectent des résultats externes dans leurs prompts peuvent être victimes de prompt injection ou d'exfiltration de secrets. Filtrez et normalisez toute donnée reçue d'API externes ou de plugins avant toute réutilisation dans un prompt. Concevez les « tools » exposés à l'agent comme des fonctions atomiques et idempotentes, avec des signatures explicites et une surface minimale : chaque tool doit effectuer une action unique et documentée. Restreignez les capacités réseau de l'agent : seules les destinations nécessaires doivent être autorisées, et aucun accès shell ou exécution de commandes systèmes ne doit être possible depuis l'agent vers l'environnement WordPress.

Observabilité, signature d'actions et workflows d'approbation

Tracez chaque étape du workflow : identifiant de l'agent, input/outputs de chaque call, horodatage et signature de l'action finale. Conservez des logs immuables et horodatés, et prévoyez un mécanisme de signature (hash + signature du service) pour chaque action critique afin de pouvoir vérifier l'intégrité a posteriori. Pour les opérations non idempotentes (mises à jour massives, suppressions), imposez une approbation humaine avant exécution en production et archivez les snapshots nécessaires au rollback.

Modèle de menace synthétique et points d'audit

Les scénarios à prioriser en audit sont : compromission de compte de service, exploitation de plugin vulnérable, prompt injection conduisant à exfiltration et fuite de secrets. Les points d'audit opérationnels incluent la revue périodique des rôles et capacités, la preuve de rotation des clés, la couverture des tests en sandbox, l'intégrité et la disponibilité des logs signés, ainsi que l'existence d'une documentation des traitements automatisés et de procédures de DPIA et notification client lorsque nécessaire.

Cas pratiques, scripts et gouvernance de production

Exemples concrets de workflows automatisés

Un flux de publication peut regrouper génération initiale de contenu par un LLM, optimisation SEO via un outil spécialisé, prévisualisation automatique dans une sandbox, puis envoi pour approbation humaine avant publication finale. Pour le support client, un agent peut classer un ticket, proposer une réponse et, après validation, appliquer un changement de configuration mineur sur le site. Lors de génération de médias, l'agent doit appeler un service externe, vérifier métadonnées et licences, puis injecter le média en respectant les règles de conformité et d'anonymisation nécessaires.

Snippets, contrôles et tests à automatiser

Automatisez la validation serveur des payloads : vérification des champs autorisés, limites de taille et types attendus. Intégrez des tests d'intégration agent→API, du fuzzing contrôlé des endpoints exposés et des tests de régression sur plugins souvent sollicités par l'agent. Séparez pipelines CI/CD pour le code de l'agent et pour les changements côté WordPress, et ajoutez des hooks d'approbation manuelle pour les déploiements impactant la production.

Gouvernance, SLA et responsabilités contractuelles

Clarifiez contractuellement qui est responsable de la sécurité des comptes de service, de la rotation des clés et des incidents dus à l'automatisation. Intégrez dans les SLA des engagements sur procédure de rollback, snapshots avant actions critiques et délais d'intervention. Attribuez des rôles internes clairs : validation des changements, gestion des secrets, conduite des revues de conformité et pilotage des DPIA si nécessaire.

Conclusion — checklist finale et prochaines étapes

Checklist immédiate à déployer (priorité haute)

Pour démarrer en sécurité : provisionnez comptes de service minimaux, interposez une API Gateway, activez rotation automatique des tokens, testez systématiquement en sandbox, installez logging immuable et exigez approbation humaine pour les actions à risque. Ces mesures réduisent la surface d'attaque et permettent d'apprendre sans exposer les sites clients.

Risques à surveiller et indicateurs d'alerte

Surveillez l'augmentation anormale de requêtes, la multiplication d'actions non idempotentes, les alertes signées par des outils de scan sur des composants WordPress et toute absence de logs signés pour des actions sensibles. Ces signes doivent déclencher une procédure d'investigation et de confinement.

Prochaine étape pour une agence

Lancez un pilote contrôlé sur un client non critique en suivant la checklist, documentez les traitements automatisés et planifiez des audits réguliers (sécurité et conformité). Structurer l'expérimentation ainsi permet de valider la valeur métier tout en réduisant les risques techniques et réglementaires avant toute montée en charge.

Foire Aux Questions

Comment gérer les clés et tokens des agents sans les exposer ?

Utilisez un gestionnaire de secrets (HashiCorp Vault, AWS Secrets Manager, etc.), temps de vie court pour les tokens, rotation automatique et jamais de stockage en clair dans le code ou les logs accessibles.

Quelles permissions WordPress accorder à un compte de service ?

Appliquez le principe de moindre privilège : créer un rôle personnalisé qui n'autorise que les actions nécessaires (ex. publication et upload média) et refuse la gestion des utilisateurs et plugins.

Comment prévenir la prompt injection et l'exfiltration via les agents ?

Filtrez et normalisez toute donnée réutilisée dans des prompts, limitez la surface des tools (fonctions atomiques et idempotentes) et interdisez les accès réseau non nécessaires depuis l'agent.

Faut-il réaliser une DPIA (analyse d'impact) pour ces automatisations ?

Si les traitements impliquent des données personnelles ou des décisions affectant des individus, une DPIA peut être requise ; consultez la CNIL et documentez la finalité, les risques et les mesures d'atténuation.

Comment tester un workflow avant la production ?

Utilisez un environnement sandbox mirroring production, tests d'intégration agent→API, fuzzing contrôlé des endpoints et validation des comportements via logs immuables avant promotion.

Quelle stratégie de rollback pour actions non idempotentes ?

Imposez approval humain, archivez snapshots des contenus avant modification, conservez versions historiques et scripts d'annulation testés en sandbox.

Marques citées

WordPress

Site officielCMS open source de reference pour creer, gerer et faire evoluer des sites web.

OpenAI

Site officielEntreprise a l origine de modeles generatifs utilises pour redaction, code et assistants IA.

CNIL

Site officielAutorite francaise de reference pour la protection des donnees personnelles et la conformite.

Sources et Références

- WordPress Developer Resources — REST API

- Roles and Capabilities — WordPress Support

- LangChain — Agents (documentation)

- OWASP — API Security / recommandations

- CNIL — Décisions individuelles automatisées et protection des données

- WPScan / Wordfence (blogs & bases de vulnérabilités)

- OpenAI — Function calling & best practices for tool use (documentation)

- CNIL — Analyse d'impact relative au RGPD (DPIA)

- OpenAI — Function calling et best practices

Pourquoi cet article

Le CERT‑FR et les annonces récentes sur les « routines » d'agents IA ont relancé le débat sécurité/contrôle : les agences WordPress peuvent gagner en productivité mais doivent appliquer une architecture sandboxée, gestion des IAM, et preuves de conformité. Ce guide pratique montre outils, schéma d'implémentation, checklist sécurité et démarrage rapide pour automatiser des tâches clients sans compromettre sites ni données.